ProposalCrypt Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в 1 биткоин, чтобы вернуть файлы. Название оригинальное.© Генеалогия: выясняется.

Изображение не связано с шифровальщиком

К зашифрованным файлам добавляется расширение .crypted

Активность этого криптовымогателя пришлась на декабрь 2016 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

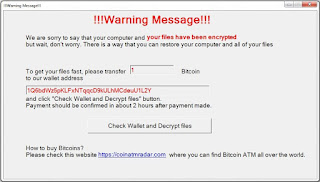

Запиской с требованием выкупа выступает экран блокировки.

Содержание записки о выкупе:

!!!Warning Message!!!

We are sorry to say that your computer and your files have been encrypted but wait, don't worry. There is a way that you can restore your computer and all of your files

To get your files fast, please transfer 1 Bitcoin to our wallet address

1Q6bd*****

and click "Check Wallet and Decrypt files" button.

Payment should be confirmed in about 2 hours after payment made.

---

Check Wallet and Decrypt files

---

How to buy Bitcoins?

Please check this website xxxxs://coinatmradar.com where you can find Bitcoin ATM all over the world.

Перевод записки на русский язык:

!!!Предупреждающее сообщение!!!

К сожалению, надо сказать, что ваш компьютер и ваши файлы были зашифрованы, но подождите, не волнуйтесь. Есть способ вы можете восстановить ваш компьютер и все ваши файлы.

Для того, чтобы получить ваши файлы быстро, пожалуйста, переведите 1 Bitcoin на наш кошелек адрес

1Q6bd *****

и нажмите кнопку "Check Wallet and Decrypt files".

Оплата должна быть подтверждена в течение 2 часов после сделанного платежа.

---

кнопка "Check Wallet and Decrypt files" (Проверить кошелек и дешифровать файлы)

---

Как купить биткоины?

Пожалуйста, проверьте этот сайт xxxxs://coinatmradar.com где можно найти Bitcoin ATM со всего мира.

Распространяется с помощью email-спама и вредоносных вложений, эксплойтов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

.001, .3fr, .7z, .accdb, .ai, .apk, .arch00, .arw, .asset, .avi, .bar, .bay, .bc6, .bc7, .big, .bik, .bin, .bkf, .bkp, .blob, .bsa, .c, .cab, .cas, .cdr, .cer, .cfr, .class, .con, .cpp, .cpp, .cr2, .crt, .crw, .cs, .cs, .css, .csv, .d3dbsp, .das, .DayZProfile, .dbf, .db0, .dcr, .der, .desc, .dmp, .dng, .doc, .docm, .docx, .dwg, .dxq, .epk, .eps, .erf, .esm, .exe, .ff, .flv, .forge, .fos, .fpk, .fsh, .gdb, .gho, .gif, .h, .hkdb, .hkx, .hplg, .htm, .html, .hvpl, .ibank, .icxs, .im, .indd, .iso, .itdb, .itl, .itm, .iwd, .iwi, .jar, .java, .jpe, .jpeg, .jpg, .js, .kdc, .kf, .layout, .lbf, .litemod, .lnq, .lrf, .ltx, .lvl, .m2, .m3u, .m4a, .map, .mcgame, .mcmeta, .mdb, .mdbackup, .mddata, .mdf, .mef, .menu, .mlx, .mp3, .mp4, .mpq, .mpqge, .mrwref, .ncf, .nrw, .ntl, .odb, .odc, .odm, .odp, .ods, .odt, .orf, .p12, .p7b, .p7c, .pak, .pdd, .pdf, .pef, .pem, .pfx, .pkpass, .png, .png, .ppt, .pptm, .pptx, .psd, .psk, .pst, .ptx, .py, .qdf, .qic, .r3d, .raf, .rar, .raw, .re4, .rgss3a, .rim, .rofl, .rtf, .rw2, .rwl, .sav, .sb, .sb, .sc2save, .sid, .sidd, .sidn, .sie, .sin, .sis, .slm, .snx, .sql, .sr2, .srf, .srw, .sum, .svg, .syncdb, .t12, .t13, .tax, .tor, .torrent, .ttarch2, .txt, .unity3d, .upk, .vdf, .vfs0, .vpk, .vpp_pc, .vtf, .w3x, .wb2, .wma,.wmk, .wmo, .wmo, .wmv, .wotreplay, .wpd, .wps, .x3f, .xf, .xlk, .xls, .xlsb, .xlsm, .xlsx, .zip, .ztmp (212 расширений).

Это документы MS Office, OpenOffice, PDF, фотографии, музыка, видео, бэкапы, конфиги и ресурсы игр, торренты и пр.

Файлы, связанные с этим Ransomware:

proposal15.doc_.exe

proposal.doc________.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения:

***

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Malwr анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Внимание! Файлы можно дешифровать! Рекомендую обратиться по этой ссылке >>

Read to links: Tweet on Twitter + Tweet ID Ransomware Write-up *

Thanks: MalwareHunterTeam * * *

© Amigo-A (Andrew Ivanov): All blog articles.