Maysomware Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES/rsa, а затем требует выкуп в 1,5 BTC, чтобы вернуть файлы. Оригинальные названия: May Ransomware, Maysomware и Ransomware. Таким образом это также "Майский вымогатель".

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

К зашифрованным файлам добавляются расширения

.maysomware - версия от 19 мая 2017

.locked - версия от 15 мая 2017

Активность этого крипто-вымогателя пришлась на середину мая 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется:

Restore_maysomware_files.html - версия от 19 мая 2017

Restore_your_files.txt - версия от 15 мая 2017

Записка от от 19 мая 2017

Код записки от от 15 мая 2017

Содержание записки о выкупе:

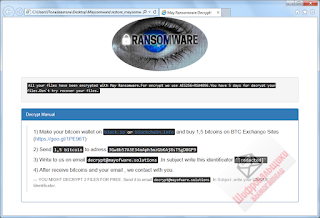

RANSOMWARE

All your files have been encrypted with May Ransomware. For encrypt we use AES256+RSA4096. You have 5 days for decrypt your files. Don`t try recover your files.

Decrypt Manual

1) Make your bitcoin wallet on block.io or blockchain.info and buy 1,5 bitcoins on BTC Exchange Sites (https://goo.gl/1PE96T)

2) Send 1,5 bitcoin to adress 3Gw6b57A3E34nAph3mzGbKAj8sTSgD8GP9

3) Write to us on email decrypt@mayofware.solutions. In subject write this identificator *****

4) After receive bitcoins and your email, we contact with you.

— YOU MIGHT DECRYPT 2 FILES FOR FREE. Send it to email decrypt@mayofware.solutions. In Subject, write your UNIQUE Identificator.

Перевод записки на русский язык:

RANSOMWARE

Все ваши файлы были зашифрованы с May Ransomware. Для шифрования мы использовали AES256 + RSA4096. У вас есть 5 дней для дешифровки ваших файлов. Не пытайтесь восстановить свои файлы.

Руководство по дешифровке

1) Сделайте свой биткойн-кошелек на block.io или blockchain.info и купите 1,5 биткойна на сайтах BTC Exchange (https://goo.gl/1PE96T)

2) Отправьте 1,5 биткойн на адрес 3Gw6b57A3E34nAph3mzGbKAj8sTSgD8GP9

3) Напишите нам на email decrypt@mayofware.solutions. В теме укажите этот идентификатор *****

4) После получения биткойнов и вашего email мы свяжемся с вами.

- ВЫ МОЖЕТЕ ДЕШИФРОВАТЬ 2 ФАЙЛА БЕСПЛАТНО. Отправьте их на email decrypt@mayofware.solutions. В теме напишите свой УНИКАЛЬНЫЙ идентификатор.

Распространяется или может распространяться с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Restore_maysomware_files.html

May.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

***mayofware.solutions/1/target.php***

decrypt@mayofware.solutionsСм. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Обновление от 2 июня 2017:

Записка: Restore_aeroware_files.html

В записки много ошибок в пунктуации.

Расширение: .aeroware

Email: decrypt@mayofware.solutions

Содержание записки:

Files Decryption

Manual

All your files have been encrypted with Aeroware Ransomware. For encrypt we use AES256+RSA2048. You have 6 days for decrypt your files. DON'T DELETE ".MANIFEST" FILES. Don't try recover your files.

1) Make your bitcoin wallet on block.io or blockchain.info and buy 2 bitcoins on BTC Exchange Sites (https://goo.gl/1PE96T)

2) Send 2 bitcoin to adress 1FHvMqZCftgDx2K7ehrkwF78kc24V82z7T

3) Write to us on email decrypt@mayofware.solutions. In subject write this identificator '06f63054391d43fbb55f6450839879d4'

4) After receive bitcoins and your email, we contact with you.

— YOU MIGHT DECRYPT 2 FILES FOR FREE. Send it to email decrypt@mayofware.solutions. In Subject, write your UNIQUE Identificator.

В записке упомянуты некоторые специальные файлы, которые не нужно удалять.

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID as Maysomware) Write-up, Topic of Support *

Thanks: Michael Gillespie MalwareHunterTeam * *

Это 555-й пост в блоге!!!

© Amigo-A (Andrew Ivanov): All blog articles.