Aleta Ransomware

BTCWare-Aleta Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES-256 (только первые 10 Мб), а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Aleta Ransomware.

© Генеалогия: BTCWare > BTCWare-Aleta

К зашифрованным файлам добавляются расширения

.[black.mirror@qq.com].aleta

.[black.block@qq.com].aleta

.[averiasw@qq.com].aleta

Email может меняться, потому шаблон расширения можно записать так: .[<email>].aleta

Активность этого крипто-вымогателя пришлась на конец июня - начало июля 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

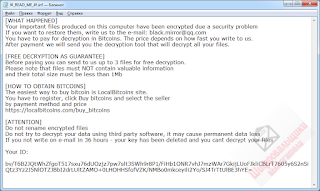

Записка с требованием выкупа называется: !#_READ_ME_#!.inf

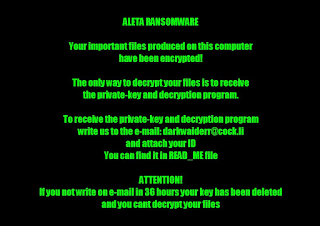

Запиской с требованием выкупа также является скринлок, встающий обоями рабочего стола.

Содержание текстовой записки о выкупе:

[WHAT HAPPENED]

Your important files produced on this computer have been encrypted due a security problem

If you want to restore them, write us to the e-mail: black.mirror@qq.com

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

[FREE DECRYPTION AS GUARANTEE]

Before paying you can send to us up to 3 files for free decryption.

Please note that files must NOT contain valuable information

and their total size must be less than 1Mb

[HOW TO OBTAIN BITCOINS]

The easiest way to buy bitcoin is LocalBitcoins site.

You have to register, click Buy bitcoins and select the seller by payment method and price

https://localbitcoins.com/buy_bitcoins

[ATTENTION]

Do not rename encrypted files

Do not try to decrypt your data using third party software, it may cause permanent data loss

If you not write on e-mail in 36 hours - your key has been deleted and you cant decrypt your files

Your ID:

bv/T6B2J***

Перевод текстовой записки на русский язык:

[ЧТО СЛУЧИЛОСЬ]

Ваши важные файлы, созданные на этом компьютере, были зашифрованы из-за проблемы с безопасностью

Если вы хотите их восстановить, напишите нам на e-mail: black.mirror@qq.com

Вы должны заплатить за дешифрование в биткоинах. Цена зависит от того, как быстро вы пишете нам.

После оплаты мы отправим вам инструмент дешифрования, который расшифрует все ваши файлы.

[БЕСПЛАТНАЯ ДЕШИФРОВКА КАК ГАРАНТИЯ]

Перед оплатой вы можете отправить нам до 3 файлов для бесплатного дешифрования.

Обратите внимание, что файлы НЕ должны содержать ценную информацию

И их общий размер должен быть меньше 1 Мб

[КАК ПОЛУЧИТЬ БИТКОИНЫ]

Самый простой способ купить биткоины - сайт LocalBitcoins.

Вам надо зарегистрироваться, нажать "Buy bitcoins" и выбрать продавца по способу оплаты и цене

https://localbitcoins.com/buy_bitcoins

[ВНИМАНИЕ]

Не переименовывайте зашифрованные файлы

Не пытайтесь расшифровывать свои данные с помощью сторонних программ, это может привести к утрате данных

Если вы не напишете на email за 36 часов - ваш ключ будет удален, и вы не сможете расшифровать свои файлы

Ваш ID:

bv/T6B2J***

Содержание текста с обоев:

ALETA RANSOMWARE

Your important files produced on this computer have been encrypted!

The only way to decrypt your files is to receive the private-key and decryption program.

To receive the private-key and decryption program write us to the e-mail: darkwaiderr@cock.li and attach your ID

You can find it in READ_ME file

ATTENTION!

If you not write on e-mail in 36 hours your key has been deleted and you cant decrypt your files

Перевод текста на русский язык:

ALETA RANSOMWARE

Ваши важные файлы, созданные на этом компьютере, были зашифрованы!

Единственный способ расшифровать ваши файлы - это получить закрытый ключ и программу дешифрования.

Чтобы получить закрытый ключ и программу дешифрования, напишите нам на email: darkwaiderr@cock.li и прикрепите свой ID

Вы можете найти его в файле READ_ME

ВНИМАНИЕ!

Если вы не напишете на email за 36 часов, ваш ключ будет удален, и вы не сможете расшифровать свои файлы

Технические детали

Проверяет наличие известных отладчиков и инструментов анализа.

Создаёт множество процессов, чтобы скрыть свою деятельность.

Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки командами:

Завершает работу и отключает запуск на старте системы некоторых служб.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

darkwaiderr@cock.li.exe

!#_READ_ME_#!.inf

Расположения:

%APPDATA%\!#_READ_ME_#!.inf

%USERPROFILE%\Desktop\!#_READ_ME_#!.inf

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: black.mirror@qq.com

black.block@qq.com

averiasw@qq.com

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >> Ещё >>

Другой анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 1 июля 2017:

Пост в Твиттере >>

Пост в Твиттере >>Записка: !#_READ_ME_#!.txt

Расширение: .aleta

Составное расширение: .[black.block@qq.com].aleta

Email: black.block@qq.com

Обновление от 18 июля 2017:

Email: averiasw@qq.com

Расширение: .aleta

Составное расширение: .[averiasw@qq.com].aleta

Тема поддержки >>

Обновление от 11 сентября 2017:

Записка: !#_READ_ME_#!.hta

Записка: !#_READ_ME_#!.htaEmail: payfordecrypt@qq.com

Расширение: .aleta

Составное расширение: .[payfordecrypt@qq.com].aleta

Обновление от 26 июля 2017:

Расширение: .aleta

Составное расширение: .[chines34@protonmail.ch].aleta

Записки: !#_READ_ME_#!.hta и Info.hta

Email: chines34@protonmail.ch

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Для зашифрованных файлов есть декриптер Скачать BTCWareDecrypter и расшифровать файлы >> Изучите подробное руководство, чтобы не повредить файлы. Поддерживаются расширения: .aleta, .blocking, .btcware, .cryptobyte, .crypton, .cryptowin, .encrypted, .gryphon, .master, .nuclear, .onyon, .theva, .payday, .shadow, .wallet, .wyvern, .xfile

Read to links: Tweet on Twitter ID Ransomware (ID as BTCWare Aleta) Write-up, Topic of Support *

Thanks: Michael Gillespie BleepingComputer Marcelo Rivero *

© Amigo-A (Andrew Ivanov): All blog articles.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private