Locky-Ykcol Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в 0.25 BTC (это $1025), 0.5 или 0.6 BTC, чтобы вернуть файлы. По факту это новая итерация Locky.

This Locky's logo was developed on this site ID-Ransomware.RU

© Генеалогия: Locky > Locky-YkcolК зашифрованным файлам добавляется расширение .ykcol

С использованием расширения .ykcol зашифрованные и переименованные файлы будут иметь "шестиэтажное" название и называться примерно так:

1FAY15Z5-WX31-H6QE-0D6C04F0-E3F3238EB777.ykcol

2DAG33S5-GX45-K5QW-3R76FA43-5SF033FB05E5.ykcol

5DYGW65W-P3PQ-ZANZ-B917F197-7A4E0028460F.ykcol

Разложим на составляющие названия файл 1FAY15Z5-WX31-H6QE-0D6C04F0-E3F3238EB777.ykcol

1FAY15Z5 — первые восемь 16-ричных символов от ID 1FAY15Z5WX31H6QE

WX31 — другие четыре 16-ричных символов от ID 1FAY15Z5WX31H6QE

H6QE — другие четыре 16-ричных символов от ID 1FAY15Z5WX31H6QE

0D6C04F0 — восемь 16-ричных символов, входящих в переименованное название файла

E3F3238EB777 — двенадцать 16-ричных символов, входящих в переименованное название.

Шаблон можно записать так:

[first_8_hexadecimal_chars_of_id]-[next_4_hexadecimal_chars_of_id]-[next_4_hexadecimal_chars_of_id]-[8_hexadecimal_chars]-[12_hexadecimal_chars].ykcol

короче

[first_8_hex_chars_id]-[next_4_hex_chars_id]-[next_4_hex_chars_id]-[8_hex_chars]-[12_hex_chars].ykcol

ещё короче

[8_hex_chars_id]-[4_hex_chars_id]-[4_hex_chars_id]-[8_hex_chars]-[12_hex_chars].ykcol

в цифрах

8-4-4-8-12

в цифрах

8-4-4-8-12

Активность этого крипто-вымогателя пришлась на середину сентября 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записки с требованием выкупа называются: ykcol.htm и ykcol-<random{4}>.htm или в шаблоне ykcol-<[a-z][0-9]{4}>

где диапазон [a-z] означает буквы английского алфавита, [0-9] - означает цифры от 0 до 9, а {4} - количество знаков - в данном случае четырех.

Примеры записки:

ykcol-4412.htm

ykcol-cad3.htm

ykcol-2d58.htm

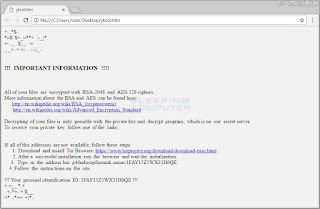

Содержание записки о выкупе:

!!! IMPORTANT INFORMATION !!!!

All of your files are encrypted with RSA-2048 and AES-128 ciphers.

More information about the RSA ancl AES can be found here:

xxxx://en.wikipedia.org/wiki/RSA_(crytosystem)

xxxx://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Decrypting of your files is only possible with the private key and decrypt program, which is on our secret server.

To receive your private key follow one of the links:

If all of tins addresses are not available, follow these steps:

1. Download and install Tor Browser: https: www.torproiect org download download-easv.html

2. After a successful installation, run the browser and wait for initialization.

3. Type in the address bar: g46mbrrzpfszonuk.onion/1FAY15Z5WX31H6QE

4. Follow the instructions on the site.

!!! Your personal identification ID: 1FAY15Z5WX31H6QE !!!

Перевод записки на русский язык:

!!! ВАЖНАЯ ИНФОРМАЦИЯ !!!!

Все ваши файлы зашифрованы шифрами RSA-2048 и AES-128.

Более подробную информацию о RSA и AES можно найти здесь:

xxxx://en.wikipedia.org/wiki/RSA_(crytosystem)

xxxx://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Дешифрование ваших файлов возможно только с секретным ключом и программой дешифровки, которая есть на нашем секретном сервере.

Чтобы получить свой секретный ключ, идите по одной из ссылок:

Если все эти адреса недоступны, выполните следующие действия:

1. Загрузите и установите Tor Browser: https://www.torproject.org/download/download-easy.html

2. После успешной установки запустите браузер и дождитесь инициализации.

3. Введите в адресную строку: g46mbrrzpfszonuk.onion/1FAY15Z5WX31H6QE

4. Следуйте инструкциям на сайте.

!!! Ваш идентификационный номер: 1FAY15Z5WX31H6QE !!!

В другом варианте ID: 5DYGW65WP3PQZANZ

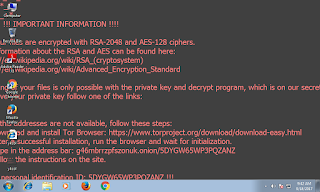

Записка с требования выкупа дублируется скринлоком, встающим обоями рабочего стола. Это файл ykcol.bmp.

После перехода по ссылка на Tor-сайт вымогателей пострадавший узнает о сумме, которую ему нужно выплатить, например, в данном случае это 0.25 BTC.

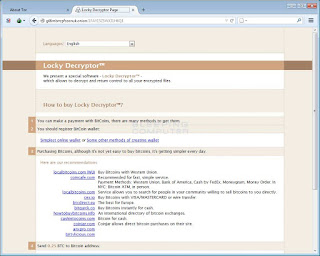

Скриншот сайта Locky Decryptor с требованиями

Содержание текста о выкупе:

Locky Decryptor™

We present a special software - Locky Decryptor™ -

which allows to decrypt and return control to all your encrypted files.

How to buy Locky Decryptor™?

1. You can make a payment with BitCoins, there are many methods to get them.

2. You should register BitCoin wallet:

Simplest online wallet or Some other methods of creating wallet

3. Purchasing Bitcoins, although it's not yet easy to buy bitcoins, it's getting simpler every day.

Here are our recommendations:

localbitcoins.com (WU) Buy Bitcoins with Western Union.

coincafe.com Recommended for fast, simple service.

Payment Methods: Western Union, Bank of America, Cash by FedEx, Moneygram, Money Order. In NYC: Bitcoin ATM, in person.

localbitcoins.com Service allows you to search for people in your community willing to sell bitcoins to you directly.

cex.io Buy Bitcoins with VISA/MASTERCARD or wire transfer.

btcdirect.eu The best for Europe.

bitquick.co Buy Bitcoins instantly for cash.

howtobuybitcoins.info An international directory of bitcoin exchanges.

cashintocoins.com Bitcoin for cash.

coinjar.com CoinJar allows direct bitcoin purchases on their site.

anxpro.com

bittylicious.com

4. Send 0.25 BTC to Bitcoin address:

Note: Payment pending up to 30 mins or more for transaction confirmation, please be patient...

Date Amount BTC Transaction ID Confirmations

***

5. Refresh the page and download decryptor.

When Bitcoin transactions will receive one confirmation, you will be redirected to the page for downloading the decryptor.

Перевод текста на русский язык:

Locky Decryptor™

Мы представляем специальную программу - Locky Decryptor ™ -

Которая позволяет расшифровывать и возвращать управление всеми вашими зашифрованными файлам.

Как купить Locky Decryptor ™?

1. Вы можете сделать платеж с помощью биткойнов, есть много способов их получить.

2. Вы должны зарегистрировать кошелек-кошелек:

Самый простой онлайн-кошелек или некоторые другие способы создания кошелька

3. Приобрести биткойны, хотя покупать биткойны еще непросто, с каждым днем становится все проще.

Вот наши рекомендации:

Localbitcoins.com (WU) Купить биткойны с Western Union.

Совместный подход. Рекомендуется для быстрого и простого обслуживания.

Способы оплаты: Western Union, Bank of America, Cash by FedEx, Moneygram, Money Order. В Нью-Йорке: кошелек-банкомат, наличными.

Localbitcoins.com сервис позволяет вам искать людей в вашем сообществе, готовых напрямую продавать вам биткойны.

Cex.io Купить биткойны с VISA / MASTERCARD или банковским переводом.

Btcdirect.eu - Лучшее для Европы.

Bitquick.co - Купить биткойны мгновенно за наличные.

Howtobuybitcoins.info - Международный каталог биткойн-бирж.

Cashintocoins.com - Биткойн за наличные.

Coinjar.com CoinJar позволяет напрямую покупать биткойн на своем сайте.

anxpro.com

bittylicious.com

4. Отправьте 0.25 BTC на биткойн-адрес:

Примечание. Для подтверждения транзакции нужно до 30 минут или более, пожалуйста, будьте терпеливы ...

Дата Сумма BTC Транзакции ID Подтверждение

***

5. Обновите страницу и загрузите дешифратор.

Когда транзакции Bitcoin получат одно подтверждение, вы будете перенаправлены на страницу для загрузки дешифратора.

Технические детали

Распространяется через email-спам, письма которых имеют тему "Status of invoice" (Состояние счета-фактуры) и как вложение 7z-архив Status of invoice.7z. В нём находится VBS-файл, который при выполнении загружает исполняемый файл Locky с удаленного сайта и выполняет его. В VBS-файле содержатся один или несколько URL-адресов, которые скрипт будет использовать для загрузки исполняемого файла Locky-Ykcol в папку %Temp%, а затем запустит его, чтобы шифровать файлы.

Название темы может быть и другим, например, просто "Invoice" с датой, буквенно-цифровой архив или записан как-то иначе.

Скриншоты спам-писем с вредоносным вложением в 7z-архиве

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Status of invoice.7z {VBS} - вредоносное вложение к письму.

sys6B02.tmp (по шаблону это sys<random>.tmp)

<random>.exe

ykcol.htm

ykcol-<random>.htm

ykcol.bmp

Расположения:

%TEMP%\sys6B02.tmp

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

BTC: 16DzQLY9fN7EVsaihgndBwQaXjzPQSYhhp

URL-адреса и связи:

xxxp://g46mbrrzpfszonuk.onion - Tor-сайт

xxxp://geolearner.com/JIKJHgft - URL-адрес в скрипте

xxxp://naturofind.org/p66/JIKJHgft - URL-адрес в скрипте

xxxp://cabbiemail.com/JIKJHgft - URL-адрес в скрипте

xxxp://abelfaria.pt/87thiuh3gfDGS

xxxp://cedipsa.com/87thiuh3gfDGS

xxxp://grovecreative.co.uk/87thiuh3gfDGS

xxxp://lanzensberger.de/87thiuh3gfDGS

xxxp://miliaraic.ru/p66/87thiuh3gfDGS

xxxp://pielen.de/87thiuh3gfDGS

xxxp://qstom.com/87thiuh3gfDGS

xxxp://saitis.eu/87thiuh3gfDGS

xxxp://troyriser.com/87thiuh3gfDGS

xxxp://unifiedfloor.com/87thiuh3gfDGS

xxxp://w4fot.com/87thiuh3gfDGS

xxxp://web-ch-team.ch/87thiuh3gfDGS

xxxp://www.elitecommunications.co.uk/87thiuh3gfDGS

xxxp://yildizmakina74.com/87thiuh3gfDGS

xxxp://troyriser.com/***

и другие...

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >> Ещё >>

VirusTotal анализ >> Ещё >>

Другой анализ >>

Степень распространённости: высокая.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 21 сентября 2017:

TrendLabs сообщили, что в рамках этой вредоносной кампании операторы Locky используют несколько типов email-спама.

1) Поддельное письмо якобы от компании "Herbalife International" с вложением в виде 7z-архива, замаскированного под квитанцию.

2) Пустое письмо якобы с копией сообщения в 7z-архиве, у которого в графе отправителя написано "copier".

3) Поддельное письмо, якобы уведомление от vmservice (службы голосовой почты, voicemail service) с вложением в виде архива msg0745.7z, замаскированного под архив сообщений.

Скриншоты писем с вложениями

*

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter ID Ransomware (ID under Locky) Write-up, Topic of Support, Write-up 🎥 Video review + Tweet

Thanks: Derek Knight, Lawrence Abrams Michael Gillespie GrujaRS TrendLabs

© Amigo-A (Andrew Ivanov): All blog articles.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private