LockCrypt Ransomware

LockCrypt 2.0 Ransomware

d_dukens djekr stnsatan jajanielse dyamol

purely_purely2 storage_of_decoders Jacob_888jk

lock 2018 1btc mich BI_D BadNews BDKR

(шифровальщик-вымогатель, деструктор)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES-256 + RSA-2048, а затем требует выкуп в 0.5 - 1 BTC, чтобы вернуть файлы. Оригинальное название: LockCrypt. На файле может быть написано, что угодно.

Статус: Файлы можно дешифровать! См. информацию в "Блоке обновлений"

Для разных версий требуется разный дешифровщик.

© Генеалогия: Satan (Satan RaaS) > LockCrypt > MrDec

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение .lock по шаблону <base64> ID <base64>.lock

Пример зашифрованного файла: blQnAGpWOh1VRXQTeENRVnxPdzFpLQVEYyw-MTRWLE4kCD5fQAd8QihjAgk8YgRJFkJkATYwaTdUKkcKJ1NhCGdPJlJ8FwwQNEQ7IjkBbTdKEj9XYgwWTy0LTjNhHQxbVDhsG2oZ ID <victim ID>.lock

➤ В новых вариантах имеются визуальные различия.

Активность этого крипто-вымогателя пришлась на конец мая - начало июня 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. Среди пострадавших пользователи из следующих стран: США, Великобритания, ЮАР, Индия и Филиппины.

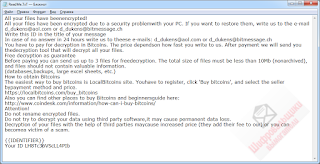

Записка с требованием выкупа называется: ReadMe.TxT

Содержание записки о выкупе:

All your files have beenencrypted!

All your files have been encrypted due to a security problemwith your PC. If you want to restore them, write us to the e-mail d_dukens@aol.com or d_dukens@bitmessage.ch

Write this ID in the title of your message

In case of no answer in 24 hours write us to theese e-mails: d_dukens@aol.com or d_dukens@bitmessage.ch

You have to pay for decryption in Bitcoins. The price dependson how fast you write to us. After payment we will send you thedecryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 3 files for freedecryption. The total size of files must be less than 10Mb (nonarchived), and files should not contain valuable information.

(databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. Youhave to register, click 'Buy bitcoins', and select the seller bypayment method and price.

xxxxs://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginnersguide here:

xxxx://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software,it may cause permanent data loss.

Decryption of your files with the help of third parties maycause increased price (they add their fee to our) or you can becomea victim of a scam.

{{IDENTIFIER}}

Your ID LH8Tc36VScLL4PIb

*| Этим цветом в тексте я выделил склеенные английские слова и ошибки.

Перевод записки на русский язык:

Все ваши файлы были зашифрованы!

Все ваши файлы были зашифрованы из-за проблем безопасности с вашим ПК. Если вы хотите их восстановить, напишите нам на e-mail d_dukens@aol.com или d_dukens@bitmessage.ch

Напишите этот ID в заголовке вашего сообщения

В случае отсутствия ответа в течение 24 часов напишите нам на эти email: d_dukens@aol.com или d_dukens@bitmessage.ch

Вы должны заплатить за расшифровку в биткоинах. Цена зависит от того, как быстро вы нам напишете. После оплаты мы отправим вам инструмент дешифрования, который расшифрует все ваши файлы.

Бесплатное дешифрование в качестве гарантии

Перед оплатой вы можете отправить нам до 3-х файлов для беслатного дешифрования. Общий размер файлов должен быть меньше 10 Мб (неархивированный), а файлы не должны содержать ценную информацию. (базы данных, резервные копии, большие листы Excel и т. д.)

Как получить биткоины

Самый простой способ купить биткоины - сайт LocalBitcoins. Вы должны зарегистрироваться, нажать "Buy bitcoins" и выбрать метод оплаты и сумму продавца.

xxxxs://localbitcoins.com/buy_bitcoins

Также вы можете найти другие места для покупки биткойнов и гидом для начинающих гидов:

xxxx://www.coindesk.com/information/how-can-i-buy-bitcoins/

Внимание!

Не переименовывайте зашифрованные файлы.

Не пытайтесь расшифровывать свои данные сторонними программами, это может привести к безвозвратной потере данных.

Расшифровка ваших файлов с помощью третьих лиц может стать причиной повышения цены (они добавляют плату за нас), или вы можете стать жертвой мошенничества.

{{ИДЕНТИФИКАТОР}}

Ваш ID LH8Tc36VScLL4PIb

👉 Записка о выкупе поразительно похожа на те, что были в Oled RW и OnyonLock.

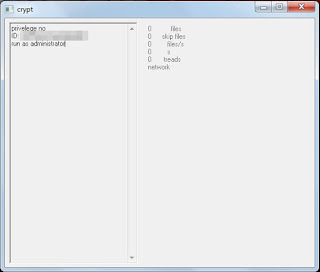

После перезагрузки ПК, перед входом в систему на голубом экране появляется следующая запись:

Затем отображается следующее окно о шифрованных файлах.

Технические детали

Активно распространяется путём взлома через незащищенную конфигурацию RDP. После перенастройки может начать распространяться с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

➤ LockCrypt завершает процесс sqlbrowser.exe, если он находится в памяти.

➤ LockCrypt может шифровать без подключения к Интернету.

➤ LockCrypt удаляет теневые копии файлов.

➤ LockCrypt при первом запуске проверяет папку, из которой запущен. Затем пытается оставить свою копию в папке Windows и перезапускает себя оттуда. Затем он создает поток, который непрерывно перечисляет все запущенные процессы и пытается их прервать.

Затем LockCrypt просматривает реестр, проверяя, запускался ли он на этом ПК. Наличие в реестре соответствующих ему ключей может остановить заражение. LockCrypt распознает машину как уже атакованную и завершит себя. В противном случае его выполнение будет продолжена.

Файлы, связанные с этим Ransomware:

locker.exe

ReadMe.TxT

bfsvcm.exe

W.bat

Записи реестра, связанные с этим Ransomware:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

unlock = "%Windows%\notepad.exe" c:\ReadMe.TxT

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Hacked = {random characters}

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

LegalNoticeCaption = "Attention!!! Your files are encrypted !!!"

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

LegalNoticeText = To recover files, follow the prompts in the text file "Readme"

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Userinit = "%System%\userinit.exe,c:\Windows\bfsvcm.exe,"

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: d_dukens@aol.com

d_dukens@bitmessage.ch

BTC: 15FWX9vnR2MbT9S2XeCTD5faXGW9RGvsc3

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Intezer анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 14 сентября:

Статус: Файлы можно дешифровать!

Email: djekr@aol.com

Топик на форуме >>

Обновление от 22 октября 2017:

Email: djekr@aol.com

BM-2cXEvy8D3LFpuLpRq8423Ajb7nJ4NfEPFD@bitmessage.ch

Топик на форуме >>

<< Скриншот записки

Email: djekr@aol.com

BM-2cXEvy8D3LFpuLpRq8423Ajb7nJ4NfEPFD@bitmessage.ch

Топик на форуме >>

<< Скриншот записки

Статус: Файлы можно дешифровать!

Обновление от 10 ноября 2017:

Статус: Файлы можно дешифровать!

Статья на BC >>

Записка: ReadMe.TxT

Email-адреса: stnsatan@aol.com

Satan-Stn@bitmessage.ch

enigmax_x@aol.com

djekr@aol.com

jekr@aol.com

jajanielse@aol.com

jajanielse@bitmessage.ch

BTC: 15FWX9vnR2MbT9S2XeCTD5faXGW9RGvsc3

17K5weJTPyc8Ktei8c58D2jSGbXZdWXQ2f

1Nez7W9ashFL4BA7vHuA5aoaad9XtqHKCF

Обновление от 3 января 2018:

Статус: Файлы можно дешифровать!

Пост в Твиттере >>

Расширение: .1btc или .1BTC

Файлы переименовываются до неузнаваемости!

Много пострадавших из США.

Пример: e1kOSxozGhMZJmEDXE4HMwY1bwgSTQ == ID XIO1NXPK2RRIE2HW.1btc

Записка: Restore Files.TxT

Email: purely_purely2@aol.com и purely_purely2@bitmessage.ch

Файл: RAP.exe

Содержание записки о выкупе:

Your ID ***

All your files have been encrypted due to a securityproblem with your PC. If you want to restore them, write us to the e-mail support: purely_purely2@aol.com or purely_purely2@bitmessage.ch

Write this ID in the title of your message

In case of no answer in 24 hours write us to theese e-mailssupport: purely_purely2@aol.com or purely_purely2@bitmessage.ch

You have to pay for decryption in Bitcoins. The price dependson how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 3 files for freedecryption. The total size of files must be less than 10Mb(nonarchived), and files should not contain valuable information.

(databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site.Youhave to register, click 'Buy bitcoins', and select the sellerbypayment method and price.

xxxxs://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins andbeginnersguide here:

xxxx://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software,it may cause permanent data loss.

Decryption of your files with the help of third parties maycause increased price (they add their fee to our) or you can becomea victim of a scam.

***

Обновление от 5 января 2018:

Статус: Файлы можно дешифровать!

Записка: Restore Files.TxT

Email: dyamol@bitmessage.ch

Топик на форуме >>

Обновление от 10 января 2018

Статус: Файлы можно дешифровать!

Расширение: .2018

См. также статью EncryptServer2018 Ransomware >>

Родство вероятно имеется.

Обновление от 19 января 2018:

Статус: Файлы можно дешифровать!

Расширение: .1btc

Записка: Restore Files.TxT

Email: storage_of_decoders@aol.com и storage_of_decoders@bitmessage.ch

➤ Содержание записки о выкупе:

Your ID 6bN2J34JBTXxxxxx

All your files have been encrypted due to a securityproblem with your PC. If you want to restore them, write us to the e-mail support: storage_of_decoders@aol.com or storage_of_decoders@bitmessage.ch

Write this ID in the title of your message

In case of no answer in 24 hours write us to theese e-mailssupport: storage_of_decoders@aol.com or storage_of_decoders@bitmessage.ch

You have to pay for decryption in Bitcoins. The price dependson how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 3 files for freedecryption. The total size of files must be less than 10Mb(nonarchived), and files should not contain valuable information.

(databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site.Youhave to register, click 'Buy bitcoins', and select the sellerbypayment method and price.

xxxxs://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins andbeginnersguide here:

xxxx://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software,it may cause permanent data loss.

Decryption of your files with the help of third parties maycause increased price (they add their fee to our) or you can becomea victim of a scam.

***

Топик на форуме >>

Обновление от 1-7 февраля 2018:

Статус: Файлы можно дешифровать!

Расширение: .1btc

Пример заш-файла:

GCgtN1pPfhFhJSsyIVJ-KSI4VgJUJzxZLQBOMic3LF0WTExVJQkVYGUnXVJvPAkmDRByU3EYFUdsPmtQAzxWDT5DaF12WVMPcC1xAXFhKCoUB28HcRZgPjMGI0VxIG4AaihHDk1LaCtnTWkYcBw8FW8OIDIgXToDeTUiCmZEVUgUM39aWgF4JA== ID c1BAIF2OCMDYGV7P.1btc

Записка: Restore Files.TxT

IP: 92.62.176.11:20010 - Иран

Email: dyamol@aol.com, dyamol@bitmessage.ch

Файлы: svchost.exe, processhacker.exe

Результаты анализов: HA + VT + IA

➤ Содержание записки:

Your ID c1BAIF2OCMDYGV7P

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail support: dyamol@aol.com or dyamol@bitmessage.ch

Write this ID in the title of your messageIn case of no answer in 24 hours write us to theese e-mails support: dyamol@aol.com or dyamol@bitmessage.ch

You have to pay for decryption in Bitcoins. The price dependson how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 3 files for freedecryption. The total size of files must be less than 10Mb(nonarchived), and files should not contain valuable information.

(databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site.

Youhave to register, click 'Buy bitcoins', and select the sellerbypayment method and price.

xxxxs://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginnersguide here:

xxxx://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software,it may cause permanent data loss.

Decryption of your files with the help of third parties maycause increased price (they add their fee to our) or you can becomea victim of a scam.

Результаты анализов: HA + VT + IA

Пост в Твиттере (от 7 апреля 2018) >>

Обновление от 20 февраля 2018:

Статус: Файлы можно дешифровать!

Статья на BC >>

Расширение: .1btc

Email: Jacob_888jk@aol.com

Jacob_888jk@bitmessage.ch

Записка: Restore Files.TxT

➤ Содержание записки:

Your ID xxx

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail support: Jacob_888jk@aol.com or Jacob_888jk@bitmessage.ch

Write this ID in the title of your message

In case of no answer in 24 hours write us to theese e-mailssupport: Jacob_888jk@aol.com or Jacob_888jk@bitmessage.ch

You have to pay for decryption in Bitcoins. The price dependson how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 3 files for freedecryption. The total size of files must be less than 10Mb(nonarchived), and files should not contain valuable information.

(databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site.Youhave to register, click 'Buy bitcoins', and select the sellerbypayment method and price.

xxxxs://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins andbeginnersguide here:

xxxx://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software,it may cause permanent data loss.

Decryption of your files with the help of third parties maycause increased price (they add their fee to our) or you can becomea victim of a scam.

Обновление от 25 апреля 2018:

Пост в Твиттере >>

Расширение: .mich

Статус: Файлы можно дешифровать!

Обновление от 30 мая 2018:

Статус: Файлы можно дешифровать!

Пост в Твиттере >>

Расширение: .BI_D

Шаблон расширения: id-<ID>.BI_ID

Пример зашифрованного файла: Desert.jpg id-Espgw1ofS2.BI_D

Записка: How To Restore Files.txt

Email: big_decryptor@aol.com

➤ Содержание записки:

Important !!!

Your personal id - E3pgw1ofS2

Warning: all your files are infected with an unknown virus.

To decrypt your files, you need to contact at big_decryptor@aol.com.

The decoder card is received by bitcoin.

You can buy bitcoins from the following links://blockchain.info/wallet

Do not try to restore files your self, this will lead to the loss of files forever

GUARANTEES!!!

You can send us 2-3 encoded files.

And attach to the letter a file from the folder c:\Windows\DECODE.KEY for testing, we will return them to you for FREE

Файл: notepad+++.exe

Файл клуча: DECODE.KEY

Результаты анализов: VT

Обновление от 28 августа 2018:

Пост в Твиттере >>

Расширение: .BadNews

Составное расширение: ID eurJjd6djF0I.BadNews

Пояснение: Перед ID и после него есть пробелы.

Пример зашифрованных файлов:

Записка: How To Decode Files.hta

Email: BM-2cTAPjtTkqiW2twtykGm5mtocFAz7g5FZc@bitmessage.ch

URL: client-office365-tas.msedge.net

afdo-tas-offload.trafficmanager.net

vip5.afdorigin-prod-am02.afdogw.com

config.edge.skype.com

s-0001.s-msedge.net

Результаты анализов: VT + VMRay

Обновление от 23 сентября 2018:

Пост в Твиттере >>

Расширение: .BDKR

Составное расширение: id-YJKVTJ+1M-AICO5q.BDKR

➤ Пример зашифрованного файла:

my_film.avi id-YJKVTJ+1M-AICO5q.BDKR

Записка: How To Restore Files.txt!!!

Email: big_decryptor@aol.com

Файлы: fcr.exe, searchfiles.exe

Результаты анализов: VT + VMRay

➤ Шифрует даже файлы системы: ntdetect.com, ntldr, boot.ini и другие.

➤ Ключи реестра:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\] 'unlock' = '"c:\How To Restore Files.txt"'

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\] 'searchfiles' = '%WINDIR%\searchfiles.exe'

➤ Создает следующие файлы на съемных носителях:

how to restore files.txt

elvisimp.rdf

middaugh_keynote.pptx

stoc13_ml_quoc_le.pptx

indogerman2010.pptx

gruenspecht_02172016.pptx

waterresourcesag.pptx

proposaltemplates.ppt

writingcompletesarnarrative_1103.ppt

sim_gametheory_to_finance.ppt

metac.ppt

Обновление от 19 января 2019:

Пост в Твиттере >>

Пост в Твиттере >>

Расширение: .LyaS

Пример составного расширения: id-tLimyfyrjWsD047t.LyaS

Пример зашифрованного файла: desktop.ini id-tLimyfyrjWsD047t.LyaS

Шаблон зашифрованного файла: <original_filename> id-<random16>.LyaS

Записка: How To Restore Files.hta

Email: Terminator_123@protonmail.com

➤ Содержание записки:

Important !!!

Your personal id -

tLimyfyrjWsD047t

Warning: all your files are infected with an unknown virus.

To decrypt your files, you need to contact at

Terminator_123@protonmail.com

The decoder card is received by bitcoin.

You can buy bitcoins from the following links://blockchain.info/wallet

Do not try to restore files your self, this will lead to the loss of files forever

GUARANTEES!!!

You can send us 2-3 encoded files.

And attach for testing, we will return them to you for FREE

➤ Записи в ресстре:

HKEY_CLASSES_ROOT\.LyaS\shell\open\command

HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\System

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\DateTime\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\DateTime\\orsa

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\DateTime\\rsa

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\\searchfiles

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\\unlock

Файл EXE: searchfiles.exe

Результаты анализов: VT + HA + AR + VMRay

Внимание!

Файлы (.lock, .2018, .mich) можно дешифровать!

Рекомендую обратиться по этой ссылке >>

---

Attention!

Files (.lock, .2018, .mich) can be decrypted!

I recommend getting help with this link >>

Внимание!

Файлы (.lock, .2018, .mich) можно дешифровать!

Рекомендую обратиться по этой ссылке >>

---

Attention!

Files (.lock, .2018, .mich) can be decrypted!

I recommend getting help with this link >>

Внимание!

Файлы (.1btc) можно дешифровать!

Можно скачать дешифровщик по ссылке >>

---

Attention!

Files (.1btc) can be decrypted!

Can download decryption tool with this link >>

Внимание!

Файлы (.1btc) можно дешифровать!

Можно скачать дешифровщик по ссылке >>

---

Attention!

Files (.1btc) can be decrypted!

Can download decryption tool with this link >>

Read to links:

Tweet on Twitter

ID Ransomware (ID as LockCrypt)

Write-up, Topic of Support

*

Read to links:

Tweet on Twitter

ID Ransomware (ID as LockCrypt)

Write-up, Topic of Support

*

Added later:

Write-up by TrendMicro (added on August 25, 2017)

Write-up by Malwarebytes Labs (added on April 4, 2018)

Write-up by BleepingCmputer (added on April 6, 2018)

Added later:

Write-up by TrendMicro (added on August 25, 2017)

Write-up by Malwarebytes Labs (added on April 4, 2018)

Write-up by BleepingCmputer (added on April 6, 2018)

Thanks:

xXToffeeXx, Lawrence Abrams

Michael Gillespie, MalwareHunterTeam

Andrew Ivanov, CyberSecurity GrujaRS

*

*

Thanks:

xXToffeeXx, Lawrence Abrams

Michael Gillespie, MalwareHunterTeam

Andrew Ivanov, CyberSecurity GrujaRS

*

*

© Amigo-A (Andrew Ivanov): All blog articles.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм расшифровать crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

Read to links: Tweet on Twitter ID Ransomware (ID as Jigsaw) Write-up, Topic of Support *

Thanks: BleepingComputer * * *