Kryptonite RBY Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Kryptonite. На файле написано: Kryptonite.exe и Copyright RBY.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

К зашифрованным файлам добавляется расширение *нет данных*.

Активность этого крипто-вымогателя пришлась на первую половину сентября 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

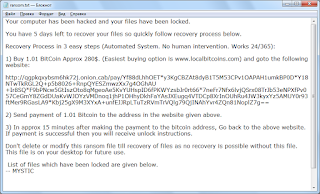

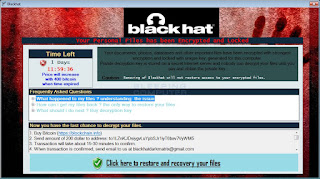

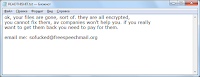

Запиской с требованием выкупа выступает изображение с надписями на русском и английском.

Содержание записки о выкупе:

ВНИМАНИЕ!

В этой фотографии скрывается флаг.

ATTENTION!

All the files on your disk were encrypted.

Translation of the first phrase into English:

ATTENTION!

In this photo the flag is hidden.

Перевод второй фразы на русский язык:

ВНИМАНИЕ!

Все файлы на вашем диске были зашифрованы.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Kryptonite.exe

<image>

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

*

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter ID Ransomware Write-up, Topic of Support *

Thanks: MalwareHunterTeam * * *

© Amigo-A (Andrew Ivanov): All blog articles.